《

SEO

賺錢方法大揭秘》

現(xiàn)在留言,即可免費(fèi)獲得

Discuz uc.key泄露導(dǎo)致代碼注入漏洞修復(fù)方法

做為seo優(yōu)化人員不僅要優(yōu)化好網(wǎng)站排名,同時還要兼顧網(wǎng)站安全,不僅僅是網(wǎng)站服務(wù)器安全,同時網(wǎng)站程序安全也非常重要,雖然目前主流的網(wǎng)站程序都已經(jīng)非常成熟,但也難免會遇到一些漏洞。

由于使用的阿里云服務(wù)器,阿里云在安全防護(hù)方面做的還是非常不錯的。今天就給大家分享一下discuz常見的一個漏洞的修復(fù)方法,其實(shí)這些在很多技術(shù)人員看來也沒算什么非常危險的漏洞,但修復(fù)了總比不修復(fù)要好點(diǎn),畢竟安全第一嗎?

今天分享的是Discuz uc.key泄露導(dǎo)致代碼注入漏洞修復(fù)方法,此修復(fù)方法為阿里云付費(fèi)功能修復(fù)方法,在此給大家分享出來,也是感謝長期關(guān)注我們網(wǎng)站的朋友。如果剛好你的網(wǎng)站遇到此類問題,不妨學(xué)習(xí)一下,如果你對這個不在意,也沒關(guān)系就當(dāng)一娛樂!

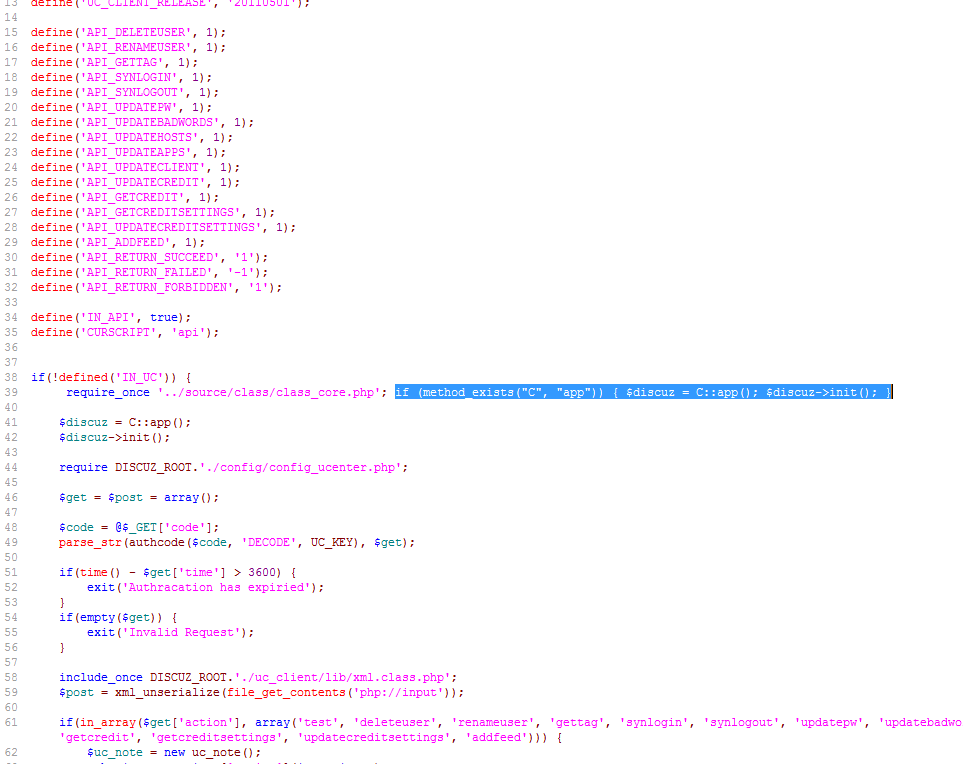

首先打開網(wǎng)站根目錄,在api文件下找到uc.php文件,在第39號

把選中部分的代碼加上去上傳覆蓋就可以了。藍(lán)色選中部分代碼如下:

if (method_exists("C", "app")) { $discuz = C::app(); $discuz->init(); }

方法簡單吧,但也不要大意,在復(fù)制的時候不要多空格,也不要少字符。

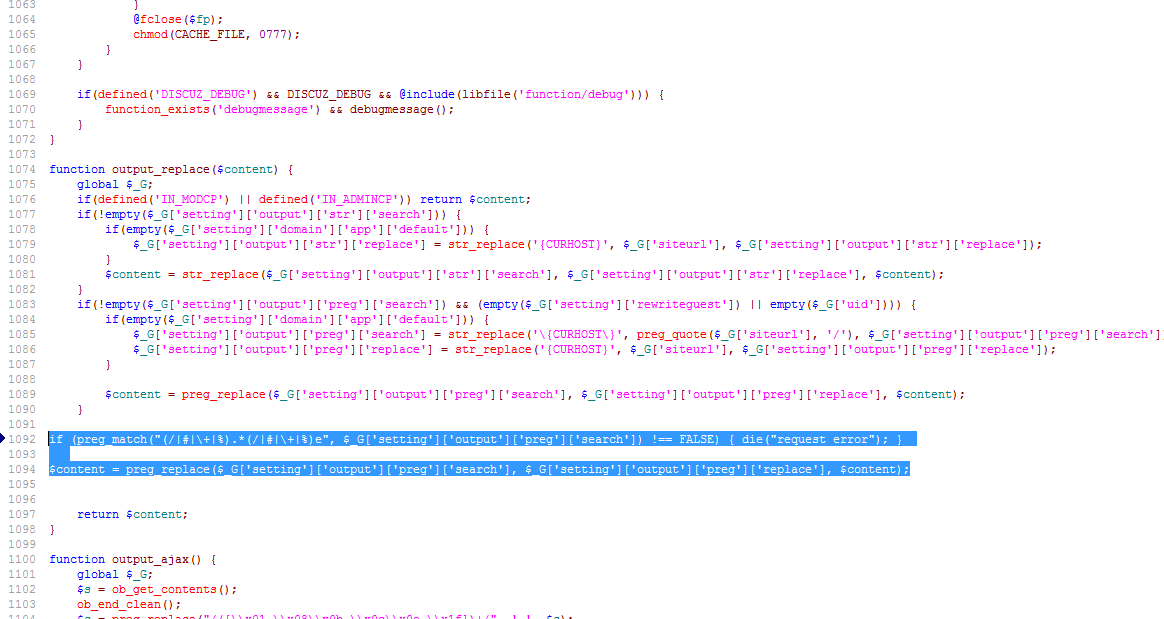

還有一個漏洞,提示“Discuz memcache+ssrf GETSHELL漏洞”,修復(fù)文件路徑:source/function/function_core.php 在網(wǎng)站根目錄下按此路徑就可以找到

藍(lán)色選中部分即為修復(fù)漏洞代碼,代碼如下:

if (preg_match("(/|#|\+|%).*(/|#|\+|%)e", $_G['setting']['output']['preg']['search']) !== FALSE) { die("request error"); }

$content = preg_replace($_G['setting']['output']['preg']['search'], $_G['setting']['output']['preg']['replace'], $content);

復(fù)制粘貼到你網(wǎng)站的文件即可。